Вероятно съобщението на Google, че китайските кибер-нападатели отиват след Gmail акаунтите на активистите за човешки права, ви накара да се вслушвате в начина, по който личните ви съобщения са частни в услугата за електронна поща на Google.

Е, ако искате да направите значителна стъпка в това да държите любопитни очи далеч от електронната ви кореспонденция, една добра технология за кодиране, която предхожда Google изобщо, си струва да бъде разгледана. Това се нарича криптиране с публичен ключ и аз споделям някои инструкции как да го направя, ако искате да опитате.

За съжаление, по-добрата сигурност обикновено върви ръка за ръка с увеличените неудобства. Но някои активисти за човешки права, които сега използваха Gmail, вероятно биха желали да се справят с малко трудности, за да попречат на хакерите да се измъкнат. Нямам намерение да ви препоръчвам да използвате криптиране на електронна поща, но мисля, че е подходящо време да го разгледате отблизо.

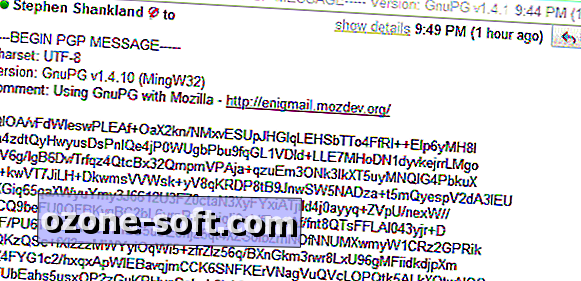

По-конкретно, тук ще покажа как да използвам колекция от безплатни или отворени софтуерни пакети: GPG или GNU Privacy Guard, софтуер за електронна поща на Thunderbird на Mozilla Messaging и приставката Enigmail. CNET Download.com също е домакин на Thunderbird за Windows и Mac и Enigmail за всички платформи.

Но първо, някаква информация за това как работи.

Криптография с публичен ключ

Шифроването криптира съобщенията, така че само някой с ключ (или огромно количество изчислителна мощност, или познание за това как да се използва слабостта на криптиране) може да ги декодира. Една форма се нарича, любопитно, шифроване с публичен ключ, и това е, което GPG и Enigmail използват.

Ето бързата версия на това как работи. Получавате частен ключ, известен само на вас, и публичен ключ, който е достъпен за всеки друг. Човекът, с когото отговаряте, също има такъв чифт ключове. Въпреки че публичните и частните ключове са математически свързани, не можете да извлечете един от друг.

За да изпратите лично съобщение, някой го шифрова с вашия публичен ключ; след това го декриптирате с личния си ключ. Когато дойде време да отговорите, криптирайте съобщението с публичния ключ на получателя и получателят го декодира с личния си ключ.

Съобщенията, които преминават от една машина на друга, са куп текстови gobbledygook до декодиране. Ако сте достатъчно предпазливи, за да шифровате електронната си поща, трябва да знаете, че все още има информация, която изтича във външния свят. Линията на темата не е криптирана и някой може да се интересува от идентичността на активните ви имейл контакти и времето и честотата на комуникациите.

Как да откриете какъв е публичният ключ на вашия кореспондент? Можете да извадите ключа от първа ръка от кореспондента или да го търсите на публични компютри в мрежата, наречен ключови сървъри - моят се съхранява в pool.sks-keyservers.net.

Тази форма на криптиране има и друго предимство: можете да подпишете електронната си поща по електронен път, така че получателят да знае, че наистина е от вас. Този път процесът работи на заден ход: подписвате имейла си с личния си ключ, след което получателят проверява дали той е от вас, като използва публичния Ви ключ.

Много недостатъци

Претеглено спрямо предимствата на криптирането на поверителността и подписването на съобщения е фактът, че ще загубите достъп до услуга, която може да ви хареса или зависи от нея.

Когато видите криптирана електронна поща в уеб базираната Gmail, това е безсмислица. Google не го индексира, така че търсенето с Gmail не работи. И силните страни на изчислителните облаци - четенето на електронната ви поща от мобилния ви телефон, компютъра на приятеля ви, компютърният павилион на летището - не е възможно. Отново сте закрепени към компютъра си с инсталирания софтуер за криптиране.

Друг факт е, че технологията, макар и концептуално управляема по мое мнение, бързо се усложнява. Това е нещо, от което се възползвате от някакво ръчно държане от вашия технологично изтънчен приятел. Шифроването се използва главно от експертната тълпа, така че документацията бързо получава техническа информация, опциите бързо надхвърлят разбирането на повечето хора, а помощта бързо може да премине от спартански ръководства към хващане на сламките на страница с резултати от търсенето.

Имайки предвид времето и опита, неподатливата технология може да бъде преодоляна. По-големият проблем с шифрованата поща убеждава другите да инсталират софтуера и да го използват. Дотогава ще бъдете като пословичния собственик на единствената факс машина в света: хубава технология, но няма какво да направите с нея, докато някой друг не го получи.

Личната ми надежда е, че шифрованата електронна поща ще стане по-често срещана и че по-широкото използване ще насърчи някакъв вкус, който ще работи по-прозрачно със съществуващите системи, може би чрез локални приставки на компютър като FireGPG, въпреки че изглежда предизвикателства да работи с Gmail.

Междувременно, тук е една колекция от софтуер, който е достъпен днес за шифроване на имейл с публичен ключ.

Инсталирайте софтуера

Първо инсталирайте Thunderbird e-mail софтуера, ако още не сте го направили. Препоръчвам новата версия 3.0, която е достъпна за Windows, Mac OS X и Linux. Една особено приятна характеристика е, че софтуерът ще ви попита за вашия имейл адрес и парола при първото му стартиране, а потребителите на Gmail ще открият, че софтуерът автоматично се справя с плетеницата от конфигурационни детайли, които преди това трябваше да бъдат ръчно зададени.

Следващата стъпка е GPG, софтуерът за командния ред, който обработва действителното криптиране, декриптиране и управление на ключове зад кулисите. Изтеглете съответното копие за вашата операционна система от връзките "binaries" на страницата за сваляне на GPG. Технофилите ще обичат да използват този софтуер от командния ред, но не се притеснявайте - не е нужно.

Последно е инсталирането на приставката Enigmail за Thunderbird. Изтеглете подходящата версия от сайта за изтегляне на Enigmail и отбележете къде да запишете файла.

Enigmail не е такъв тип файл, който щраквате два пъти за инсталиране. Вместо това отидете в Thunderbird, отворете менюто Tools и щракнете върху Add-ons. В долния ляв ъгъл на диалоговия прозорец, който се появява, щракнете върху "Инсталиране ..." Когато бъдете подканени за местоположение, посочете къде сте записали приставката; името на файла трябва да бъде "enigmail-1.0-tb-win.xpi" или друга подходяща за операционната система вариация.

Настройте софтуера

След това е време да започнете. Enigmail предлага полезни инструкции, които обикновено са актуални, въпреки че не споменават Thunderbird 3.0 и някои други въпроси.

Вероятно ще получите съветник за настройка от Enigmail, което е добре. Моят съвет: настройте го да подписва криптирани съобщения по подразбиране, но не и да криптира съобщенията по подразбиране, освен ако не сте сигурни, че ще го използвате много.

Първата задача е да генерирате публични и частни ключове - вашата "ключова двойка". Enigmail може да се справи с тази работа. В Thunderbird щракнете върху менюто OpenGPG, след това върху опцията "Управление на ключовете". Ще се появи нов прозорец със собствен набор от менюта. Кликнете върху най-дясната, „Генериране“.

Опциите по подразбиране са доста добри, макар че за някои хора може да е за предпочитане да зададете ключа да не изтече. Това може да бъде променено по-късно, ако имате второ мислене. За вашата парола се прилагат обичайните правила за пароли: колкото по-дълго е то и колкото по-далеч от всичко в речника е, толкова по-трудно е да се пропука.

Сега идва най-добрата част от цялото нещо: подпомагане на генератора на случайни числа, докато се генерират ключовете. Това не отнема много време, но правенето на нещо друго, докато се случва - сърфиране в уеб страница или зареждане на файл за текстообработка, например - създава събития, които всъщност инжектират малко полезна непредсказуемост в алгоритъма. Това е един от онези ужасни моменти от компютърните науки.

След като ключовете се генерират, качете вашия на ключов сървър, така че вашите приятели да намерят ключа ви. Това е лесно: кликнете върху менюто "Keyserver", "Upload Public Keys" и отидете със сървъра по подразбиране pool.sks-keyservers.net.

Опитай го

Сега е време да получите вирусни. Трябва да намериш някой, който да експериментира. Минете през списъка си с измамнически, сигурно настроени, може би донякъде параноични приятели и започнете да набирате. Шапката от фолио не е предпоставка за използване на криптиране на електронна поща, но има връзка.

След като получите придружител - или настройте втора клавиатура с друг акаунт за електронна поща - започнете ново имейл съобщение и напишете тема и текст. В менюто OpenPGP изберете „подпишете съобщение“, „шифровате съобщение“ и ако получателят на съобщението ви използва „Enigmail“, „Използвайте PGP / MIME за това съобщение“. (Последната опция има някои предимства, но не се поддържа универсално.)

Когато изпратите съобщението, трябва да използвате публичния ключ на получателя, за да шифровате съобщението и собствения си пропуск, за да подпишете съобщението с личния си ключ.

Когато дойде време за четене, ще ви е необходим публичният ключ на кореспондента ви, за да проверите подписа и собствения си пропуск, за да го дешифрирате.

Изпращането и получаването е там, където тези сървъри с публични ключове са полезни. Търсете и ако не намерите, помолете приятеля си да ви изпрати по електронната поща публичния ключ.

Там има цял нов свят на криптиране - мрежата на доверие, подписването на ключове, пръстовите отпечатъци и т.н. Препоръчвам ви да видите ръководството за конфигуриране на Enigmail и наръчника на Enigmail.

Ако сте орех от командния ред, препоръчвам практическото въвеждане на Брендън Кидуел и, с моите обичайни резерви, за пълната липса на информативни примери, страницата за GPG. Любителите на историята могат да проверят страниците на Уикипедия (сагата на Фил Цимерман срещу правителството на САЩ относно предшественика на GPG, PGP или Pretty Good Privacy, е особено забележима) и една 10-годишна ретроспекция на GPG от основателя Werner Koch.

В заключение: архивирайте ключа

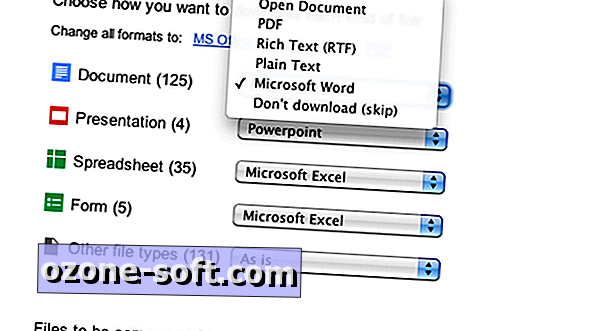

Има една последна задача, на която трябва да се заемете: експортирайте вашата ключова двойка. Enigmail може да се справи с този проблем: В полето за търсене въведете името си, докато ключът ви се появи, кликнете върху него, за да го изберете, след което кликнете върху „Файл“ и „Експортиране на ключове към файла“.

Този архив ще бъде полезен за дешифриране на пощата ви на нов компютър, инсталиране на софтуер от нулата или за управление на неизбежните цифрови преходи в живота ви. Но бъдете предупредени: този частен ключ е това, което някой трябва да разбие вашето криптиране, така че не го оставяйте там, където някой може да го намери.

Не съм убеден, че GPG ще управлява света. Всъщност съм загрижен, че толкова много документация, която срещнах за тази статия, е написана преди Windows Vista да пристигне.

Но аз съм убеден, че съществуват сериозни дупки в нашата актуална сигурност и поверителност. 2, 048-битов ключ за шифроване няма да попречи на фишинг измами или други атаки от социалния инженеринг, които изглежда са били използвани в случая Google-Китай, но това е добро място за започване.

А използването на криптиране изпраща съобщение до света на технологиите: може би е време да започнем да приемаме нашата сигурност по-сериозно. Google избра криптирани мрежови връзки в Gmail, въпреки че ще обложи техните сървъри с повече обработка, което е добро начало. По-добрата сигурност може да бъде неудобна и скъпа, но не забравяйте да разгледате недостатъците на лошата сигурност.

Оставете Коментар